Le 12 novembre 2024, le National Institute of Standards and Technology (NIST) a publié le projet de NIST IR 8547, Transition to Post-Quantum Cryptography Standards. Ce rapport décrit la feuille de route pour la transition vers les normes de cryptographie post-quantique, ce qui a suscité une grande attention. Un changement de terminologie apparemment mineur mais significatif se distingue : le passage de "Migration to Post-Quantum Cryptography" à "Transition to Post-Quantum Cryptography" (transition vers la cryptographie postquantique). Ce changement de formulation reflète non seulement la compréhension plus approfondie de l'évolution technologique par le NIST, mais aussi la complexité inhérente et la nature à long terme des transitions cryptographiques dans la pratique.

Pourquoi ce changement de terminologie est-il important ?

Le terme "migration" implique un remplacement complet des algorithmes cryptographiques classiques par des algorithmes post-quantiques, ce qui met l'accent sur l'urgence et l'exhaustivité. En revanche, l'adoption par le NIST du terme "transition" rend mieux compte de la complexité de l'évolution cryptographique, en suggérant que les anciennes et les nouvelles technologies peuvent coexister pendant longtemps, ce qui nécessite des ajustements dynamiques et progressifs.

De l'urgence à la réalité : Une stratégie de transition progressive

Dans des publications et des réunions antérieures, le NIST a souvent souligné le risque "Harvest Now, Decrypt Later" (récolter maintenant, décrypter plus tard), préconisant l'adoption rapide de la cryptographie post-quantique. Toutefois, dans le présent rapport, le NIST a défini le processus de transition de manière plus souple sous le terme "Transition". Sur la base de ce rapport, nous avons identifié les trois phases suivantes :

Court terme (2024-2029) : Publication des normes et mise en œuvre rapide

Au cours de cette phase, le NIST devrait publier des lignes directrices adaptées à des scénarios d'application spécifiques, encourageant les premiers utilisateurs à prendre des mesures graduelles.

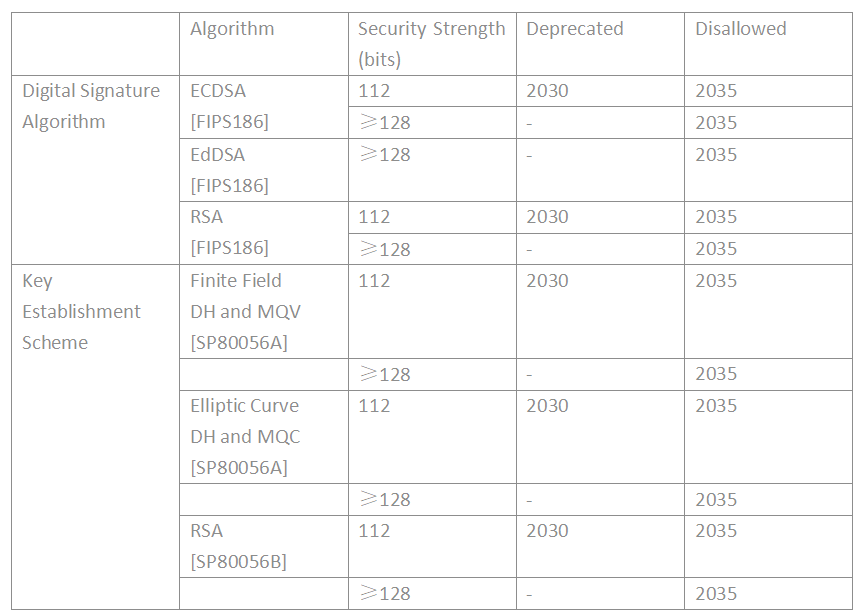

Moyen terme (2030-2035) : Déclassement progressif des algorithmes classiques

D'ici à 2030, le NIST prévoit de qualifier de "dépréciés" les algorithmes classiques à clé publique d'une puissance de sécurité de 112 bits et de cesser totalement de les utiliser d'ici à 2035.

À long terme (après 2035) : Adoption complète des normes de cryptographie postquantique

À partir de 2035, les nouveaux systèmes devront utiliser exclusivement des algorithmes post-quantiques, les algorithmes classiques n'étant plus autorisés pour les nouvelles tâches de cryptage ou de signature.

Principaux éléments à prendre en compte pendant la transition

Le rapport détaille les considérations spécifiques à divers scénarios d'application, tels que la signature de code, l'authentification de l'utilisateur et de la machine, les protocoles de sécurité du réseau, la signature et le cryptage des courriels et des documents. Il met l'accent sur les exigences uniques de chaque application et souligne que certains systèmes peuvent nécessiter une migration prioritaire pour atténuer le risque que des informations sensibles à long terme soient compromises par des ordinateurs quantiques. En outre, le NIST recommande d'adopter des délais de transition flexibles afin d'équilibrer les besoins de sécurité et la complexité technique des différentes applications.

En outre, la transition vers la cryptographie post-quantique peut initialement impliquer des schémas hybrides, dans lesquels des algorithmes post-quantiques et classiques sont utilisés simultanément pour l'établissement des clés ou les signatures numériques. Ces schémas garantissent que tant qu'un algorithme reste sûr, le schéma global conserve sa sécurité. Dans les scénarios où les algorithmes classiques sont encore nécessaires, les schémas hybrides servent de voie de transition vers la compatibilité avec la cryptographie post-quantique. Le NIST laisse la décision d'adopter l'établissement de clés hybrides ou les doubles signatures à des scénarios d'application spécifiques, en fonction de leur tolérance aux coûts de mise en œuvre, de l'impact sur les performances et de la complexité de l'ingénierie. Pour aider les parties externes qui souhaitent un tel mécanisme, le NIST acceptera l'utilisation d'un mode d'établissement de clé hybride et de doubles signatures dans le cadre de la validation FIPS 140 lorsqu'ils sont combinés de manière appropriée avec un schéma approuvé par le NIST.

Calendrier pour la dépréciation et le rejet des algorithmes

Le rapport précise en outre le calendrier d'élimination progressive des algorithmes classiques, comme indiqué ci-dessous :

Ces délais indiquent que le NIST souhaite guider les entreprises vers une transition en douceur vers la cryptographie post-quantique.

Pourquoi le passage de la "migration" à la "transition" était inévitable

Ce changement de terminologie reflète un équilibre entre les défis pratiques de la mise en œuvre et les divers besoins des parties prenantes :

Différences de maturité technologique: Alors que le NIST a annoncé le premier lot de normes cryptographiques post-quantiques, de nombreuses technologies associées, telles que les modules de sécurité matériels, les bibliothèques cryptographiques, les normes de protocole et l'infrastructure, ne sont pas encore tout à fait au point.

Diversité des scénarios d'application: Les exigences et les sensibilités en matière de technologie cryptographique varient d'un secteur à l'autre. Par exemple, les institutions financières et les agences gouvernementales exigent une sécurité élevée des données et doivent déployer rapidement la cryptographie post-quantique, tandis que les secteurs à faible risque peuvent prolonger leur période de transition pour réduire les coûts.

Une large participation de l'ensemble du secteur: La mise à jour de la technologie cryptographique n'est pas simplement une question de normalisation ; elle nécessite la collaboration globale des fournisseurs de logiciels et de matériel, des développeurs et des entités opérationnelles pour mettre progressivement en œuvre cette mise à jour technologique massive à l'échelle mondiale.

Conclusion

Le passage de la "migration" à la "transition" dans la terminologie du NIST ne reflète pas seulement les besoins pratiques de l'évolution technologique, mais marque également une avancée significative dans le développement de stratégies cryptographiques post-quantiques. Les entreprises doivent suivre de près les mises à jour du NIST et élaborer de manière proactive des plans de transition adaptés afin de renforcer la sécurité de leurs données avant l'arrivée de l'ère quantique.

En tant qu'expert en sécurité des données, Watchdata s'engage à répondre à cette tendance, à planifier et à déployer à l'avance, et à fournir continuellement à ses clients des solutions cryptographiques post-quantiques tournées vers l'avenir pour les aider à construire un cadre de sécurité numérique solide.

Anglais

Anglais Français

Français Espagnol

Espagnol Português

Português 简体中文

简体中文