Avec le développement rapide de la technologie de l'informatique quantique, le domaine de la cryptographie traditionnelle est confronté à des défis sans précédent. Les algorithmes de cryptographie à clé publique que nous pensions impénétrables, tels que RSA et ECC, se sont révélés vulnérables aux ordinateurs quantiques. Par conséquent, la recherche d'algorithmes cryptographiques capables de résister aux attaques quantiques (cryptographie post-quantique, PQC) est devenue essentielle pour les industries qui exigent un niveau de sécurité extrêmement élevé. Dans ce domaine, l'algorithme Kyber, qui se distingue par sa conception basée sur la théorie des treillis, a été recommandé par le National Institute of Standards and Technology (NIST) comme un algorithme KEM (Key Encapsulation Mechanism) postquantique efficace conçu pour résister aux attaques des ordinateurs quantiques.

Qu'est-ce que le concours PQC du NIST ?

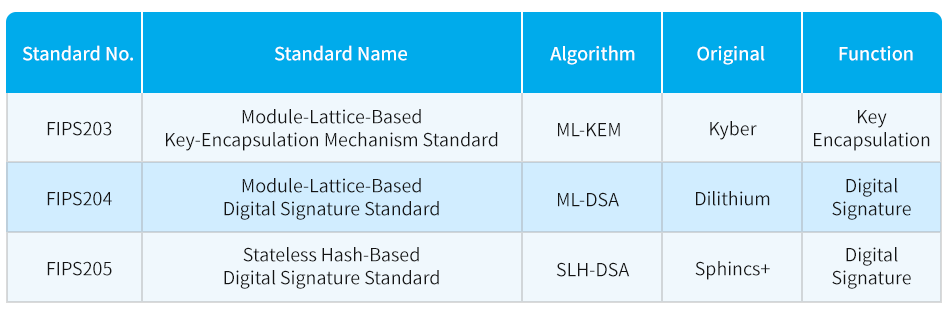

Le concours Post-Quantum Cryptography (PQC), lancé par le National Institute of Standards and Technology (NIST), vise à identifier des normes cryptographiques capables de résister aux attaques de l'informatique quantique à l'avenir. Ce concours a débuté en 2016 et, après des années d'évaluation, quatre algorithmes ont été sélectionnés pour leurs capacités de résistance quantique, garantissant ainsi que la sécurité de l'information restera efficace à l'ère quantique. Le 13 août 2024, le NIST a annoncé les trois normes PQC suivantes :

Le projet de norme pour le quatrième algorithme, FALCON, devrait être publié d'ici la fin de l'année 2024 et recevra l'approbation finale en 2025.

Qu'est-ce que l'algorithme Kyber ?

Kyber est un algorithme cryptographique post-quantique basé sur des treillis, principalement utilisé pour le mécanisme d'encapsulation des clés (KEM), qui génère et échange des clés symétriques en toute sécurité. Il convient à des scénarios tels que l'accord de clé dans les communications cryptées, garantissant la sécurité de la transmission des données même en présence d'ordinateurs quantiques.

Pourquoi Kyber est-il si important ?

Les ordinateurs quantiques possèdent de puissantes capacités de calcul qui peuvent rapidement briser les algorithmes de cryptage asymétrique actuels tels que RSA, ECDSA et SM2. Kyber, en utilisant le problème complexe de l'apprentissage avec erreurs (LWE), fournit une protection sécurisée des données à l'ère quantique et est actuellement le seul algorithme normalisé d'encapsulation des clés.

Comment fonctionne l'algorithme Kyber ?

Kyber est basé sur le problème de l'apprentissage modulaire avec erreurs (MLWE), qui met en œuvre l'encapsulation des clés. Cela permet à deux parties d'établir une clé partagée sur un canal public. La clé partagée établie de manière sécurisée par Kyber peut ensuite être combinée avec des algorithmes de cryptage symétrique pour exécuter des fonctions de cryptage et de décryptage dans le cadre d'une communication sécurisée.

Quels sont les avantages de l'algorithme Kyber ?

Kyber garantit la sécurité des données même à l'ère de l'informatique quantique.

Comparé à d'autres algorithmes post-quantiques, Kyber obtient de bons résultats en matière de génération de clés,

et le décryptage, ce qui le rend adapté aux applications pratiques.

Kyber a été normalisé par le NIST et est en cours d'adoption au niveau mondial.

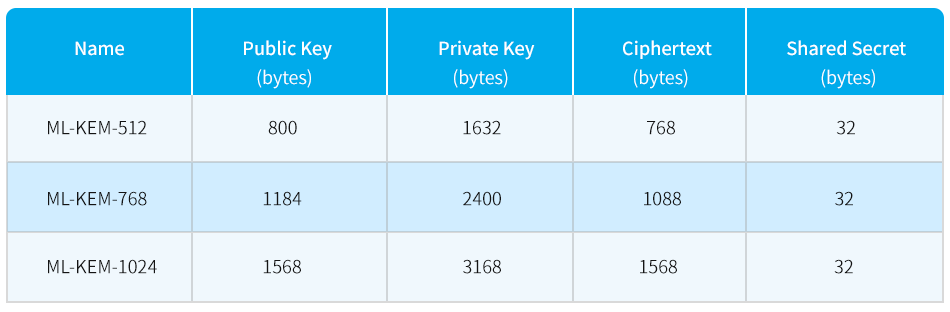

Quelle est la taille des paramètres de l'algorithme Kyber ?

Par rapport aux algorithmes de cryptage asymétrique traditionnels, Kyber utilise des paramètres plus importants. L'algorithme Kyber normalisé comporte trois ensembles de paramètres : ML-KEM-512, ML-KEM-768 et ML-KEM-1024, correspondant respectivement aux niveaux de sécurité 1, 3 et 5. Les tailles des clés publiques et privées et des textes chiffrés pour ces jeux de paramètres sont indiquées ci-dessous. Bien que les tailles de paramètres plus importantes puissent imposer une certaine charge au système, elles fournissent les garanties de sécurité nécessaires à l'ère de l'informatique quantique.

Kyber est une étape essentielle vers l'ère post-quantique. À mesure que la technologie se standardise et se répand, Kyber deviendra un élément clé de l'infrastructure de sécurité mondiale à l'avenir.

Watchdata, avec trois décennies de spécialisation dans la sécurité des données, fournit des solutions de sécurité complètes basées sur notre vaste expertise dans les algorithmes cryptographiques, la protection de la sécurité numérique et les technologies de systèmes d'exploitation de puces sécurisées. Notre portefeuille de produits englobe des fonctions essentielles telles que l'authentification, la gestion des clés, le stockage sécurisé et le cryptage des données, répondant pleinement aux exigences de sécurité dans divers scénarios, y compris la connectivité, le paiement, les identités et les infrastructures numériques. Alors que nous nous préparons pour l'avenir, notre stratégie de conception de produits prend en compte les défis de sécurité posés par l'ère de l'informatique quantique. Nous nous engageons à fournir un support avancé pour les algorithmes de cryptographie post-quantique afin d'aider à construire un système robuste de protection de la sécurité numérique pour nos clients.

Anglais

Anglais Français

Français Espagnol

Espagnol Português

Português 简体中文

简体中文