Em março de 2025, o Instituto Nacional de Normas e Tecnologia dos EUA (NIST) divulgou o projeto público inicial do seu livro branco intitulado Considerações para alcançar a agilidade criptográfica: Estratégias e Práticas (CSWP 39 IPD). Esta influente publicação aborda um dos principais desafios que as futuras infra-estruturas de cibersegurança enfrentam: os algoritmos criptográficos tornar-se-ão inevitavelmente obsoletos. Por conseguinte, assegurar uma "migração suave" e a "resiliência do sistema" tornou-se uma necessidade premente para os sistemas de informação modernos.

Em termos simples, a agilidade criptográfica refere-se à capacidade de substituir algoritmos criptográficos de forma rápida e fiável. Esta capacidade garante que os sistemas podem responder prontamente e manter a proteção quando enfrentam métodos de ataque emergentes, como os permitidos pela computação quântica.

Por exemplo:

- Descobriu-se que o SHA-1 tinha falhas de segurança já em 2005, mas muitos sistemas ainda não o eliminaram totalmente.

- O 3DES só foi oficialmente descontinuado em 2024, apesar de o seu sucessor, o AES, ter sido lançado já em 2001.

Estes casos evidenciam o elevado custo da migração criptográfica. Na ausência de agilidade, a utilização prolongada de algoritmos desactualizados pode representar riscos sistémicos.

O conceito de agilidade criptográfica não é novo. Já em 2016, o NIST definiu três recursos principais que um sistema criptograficamente ágil deve possuir:

- A capacidade de um dispositivo selecionar o seu algoritmo de segurança em tempo real com base nas suas funções de segurança compostas;

- A capacidade de acrescentar novas caraterísticas ou algoritmos criptográficos ao hardware ou software existente para aumentar a segurança;

- A capacidade de retirar graciosamente os sistemas criptográficos que se tornaram fracos ou obsoletos.

No white paper 2025 CSWP 39, a agilidade criptográfica é ainda mais refinada e vista através da lente da estratégia nacional de cibersegurança. A definição actualizada dá ênfase à implementação prática do sistema e destaca:

A agilidade criptográfica é a capacidade de substituir ou ajustar rapidamente os algoritmos criptográficos sem perturbar as operações do sistema, adaptando-se assim a novos requisitos de segurança e ambientes informáticos e melhorando a resiliência global do sistema.

O livro branco resume os pontos problemáticos de várias transições históricas de algoritmos criptográficos, incluindo:

- Longo período para uma transição: Por exemplo, foram necessários 23 anos para migrar do 3DES para o AES, o que demonstra que, sem mecanismos de agilidade, as actualizações podem ser extremamente difíceis;

- Desafios de compatibilidade com versões anteriores e de interoperabilidade: Os algoritmos fracos têm muitas vezes de ser mantidos para efeitos de compatibilidade, o que atrasa significativamente a sua descontinuação;

- Necessidades constantes de transição: À medida que a capacidade de computação aumenta, os parâmetros dos algoritmos (por exemplo, comprimentos de chave RSA) devem ser continuamente melhorados - e os sistemas devem eventualmente migrar para algoritmos pós-quânticos, exigindo capacidades de evolução a longo prazo;

- Desafios em termos de recursos e desempenho: Os algoritmos mais recentes - especialmente os algoritmos pós-quânticos - tendem a consumir mais recursos, com tamanhos de chave e assinatura significativamente maiores e custos computacionais mais elevados.

Estes desafios mostram que a agilidade criptográfica não se limita à substituição de algoritmos; deve ser planeada antecipadamente a partir do nível arquitetónico.

1. Conceção do protocolo: Apoiar os mecanismos de negociação e de transição

O Livro Branco salienta que a obtenção de agilidade ao nível do protocolo exige o suporte de identificadores de algoritmos e mecanismos de negociação flexíveis para evitar problemas de compatibilidade causados por algoritmos codificados. Salienta igualmente a necessidade de proteger a integridade do processo de negociação para evitar ataques de downgrade.

Além disso, o NIST observa que algumas organizações de desenvolvimento de normas (SDO) estão a explorar algoritmos híbridos como uma solução transitória para a migração para a criptografia pós-quântica. Esta abordagem combina algoritmos de chave pública tradicionais com algoritmos pós-quânticos para proporcionar redundância durante o período de transição. Os algoritmos híbridos podem ser implementados através de estruturas de certificado único ou de certificado duplo e deixam espaço para uma futura migração total para a PQC.

2. Arquitetura de software: Conceção da interface API modular

As aplicações não devem chamar diretamente algoritmos criptográficos específicos. Em vez disso, devem aceder a serviços criptográficos através de APIs normalizadas fornecidas por bibliotecas criptográficas. Desta forma, a atualização de um algoritmo ou política requer apenas a modificação da biblioteca ou da configuração, sem afetar a lógica da aplicação.

O white paper recomenda arquitecturas modulares que separam as operações criptográficas da lógica da aplicação, permitindo o carregamento de algoritmos a pedido e a configuração dinâmica de políticas.

3. Suporte de hardware: Redundância e possibilidade de atualização incorporadas

Os dispositivos de hardware, como os TPM, os cartões SIM e os HSM, devem ser concebidos tendo em conta a possibilidade de atualização dos algoritmos. Isto inclui o suporte de vários algoritmos codificados, firmware atualizável e módulos substituíveis.

Para os componentes críticos para a segurança que contêm lógica de validação imutável no momento do fabrico (por exemplo, código utilizado para verificação do arranque seguro), é essencial escolher algoritmos criptográficos suficientemente fortes para permanecerem seguros durante todo o ciclo de vida do dispositivo - evitando futuras falhas de confiança.

4. Estratégia de governação: Criação de uma estrutura de agilidade criptográfica organizacional

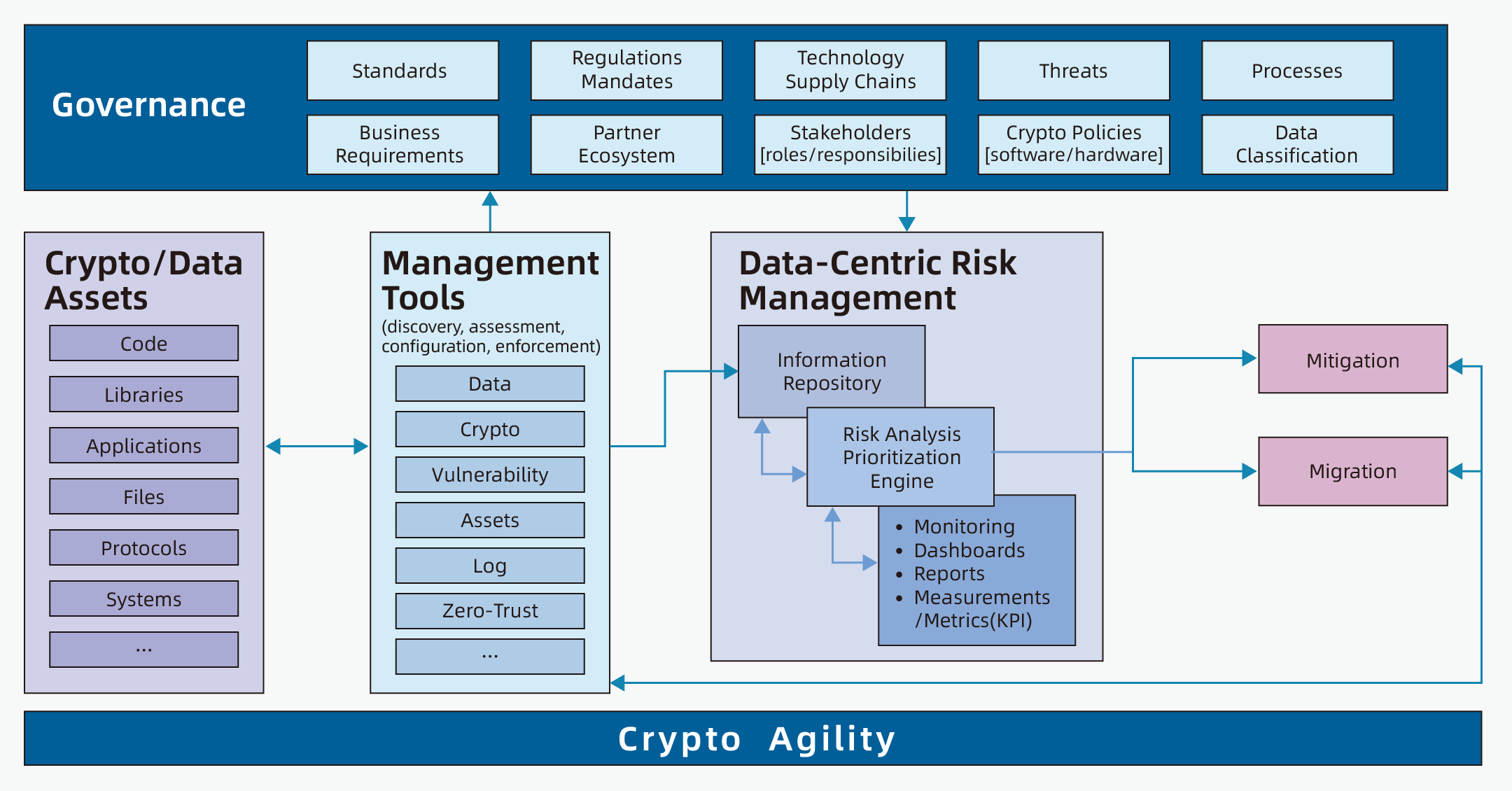

Para gerir sistematicamente os riscos associados às alterações criptográficas, o NIST propõe um Plano Estratégico de Agilidade Criptográfica, que ajuda as organizações a melhorar a agilidade criptográfica aos níveis da governação, identificação, gestão e execução. O plano consiste em cinco etapas principais:

- Integrar na governação: Incorporar a cripto-agilidade na estrutura geral de governação da cibersegurança da organização;

- Criar um inventário de activos: Identificar e mapear todos os activos de dados e componentes do sistema que utilizam criptografia, incluindo software, hardware e protocolos;

- Melhorar o suporte de ferramentas: Utilizar ferramentas de gestão com capacidades para detetar algoritmos e vulnerabilidades, permitindo a descoberta, avaliação e monitorização automáticas de componentes criptográficos;

- Estabelecer prioridades de migração: Identifique os sistemas de maior risco e dê prioridade às acções com base na importância do negócio e nas potenciais vulnerabilidades; defina indicadores de desempenho (KPIs) para acompanhar o progresso;

- Executar e atenuar os riscos: Atualizar algoritmos em sistemas migráveis. Para sistemas que não sejam ágeis, aplicar controlos de compensação (por exemplo, arquitetura de confiança zero) para gerir o risco.

O white paper também enfatiza que essas ações de governança devem ser integradas aos processos de gerenciamento de TI e às estruturas de segurança existentes - em vez de serem gerenciadas separadamente - para garantir a agilidade sustentável da criptografia.

Ao mesmo tempo, o NIST introduz o Crypto Agility Maturity Model (CAMM), que classifica a capacidade do sistema em cinco níveis (0-4), fornecendo às organizações uma referência para autoavaliação e melhoria.

A evolução dos algoritmos criptográficos é inevitável. A verdadeira questão é: Desde protocolos a hardware, software e política organizacional, a agilidade criptográfica está a tornar-se uma capacidade fundamental da infraestrutura digital moderna. Este white paper do NIST oferece ao sector um roteiro claro e orientações práticas. À medida que nos aproximamos de uma janela crítica em que as normas criptográficas pós-quânticas estão prestes a ser amplamente adoptadas, a criação de agilidade criptográfica não é apenas uma preparação para o futuro - é uma proteção para o presente.

Como fornecedor líder de tecnologias e produtos de segurança inteligentes, a Watchdata está profundamente empenhada na inovação em criptografia, chips seguros e autenticação de identidade. Monitorizamos de perto os esforços globais de normalização criptográfica - incluindo os do NIST, ISO e IETF - e promovemos ativamente a implementação de arquitecturas cripto-ágil em finanças, telecomunicações, governo e outros sectores. Siga-nos para obter mais informações sobre tecnologias de ponta e soluções práticas.

Inglês

Inglês Francês

Francês Espanhol

Espanhol Português

Português 简体中文

简体中文