À medida que a computação quântica avança rapidamente, os sistemas criptográficos tradicionais de chave pública enfrentam ameaças sem precedentes. Os algoritmos clássicos, como o RSA e o ECC, deixarão de ser seguros face aos computadores quânticos, remodelando o panorama global da segurança da informação.

A Criptografia Pós-Quantum (PQC) surgiu como resposta e está a progredir de forma constante no sentido da normalização e da implementação prática. No entanto, antes da transição total para a PQC, permanece um desafio fundamental: como conseguir uma migração segura e suave. É aqui que os modelos híbridos entram em ação - fornecendo proteção em várias camadas através da combinação de algoritmos clássicos e pós-quânticos, e tornando-se uma estratégia amplamente explorada durante esta fase de transição.

Um modelo híbrido é um mecanismo de segurança transitório que introduz algoritmos pós-quânticos a par dos algoritmos clássicos, sem alterar drasticamente as estruturas de comunicação existentes. Permite o aumento gradual da resistência quântica.

Os mecanismos híbridos típicos dividem-se em duas categorias principais, que correspondem às principais funções da criptografia de chave pública:

Troca de chaves híbrida: Execução simultânea de protocolos clássicos de troca de chaves (p. ex., ECDH) e de mecanismos de encapsulamento de chaves pós-quânticas (p. ex., Kyber);

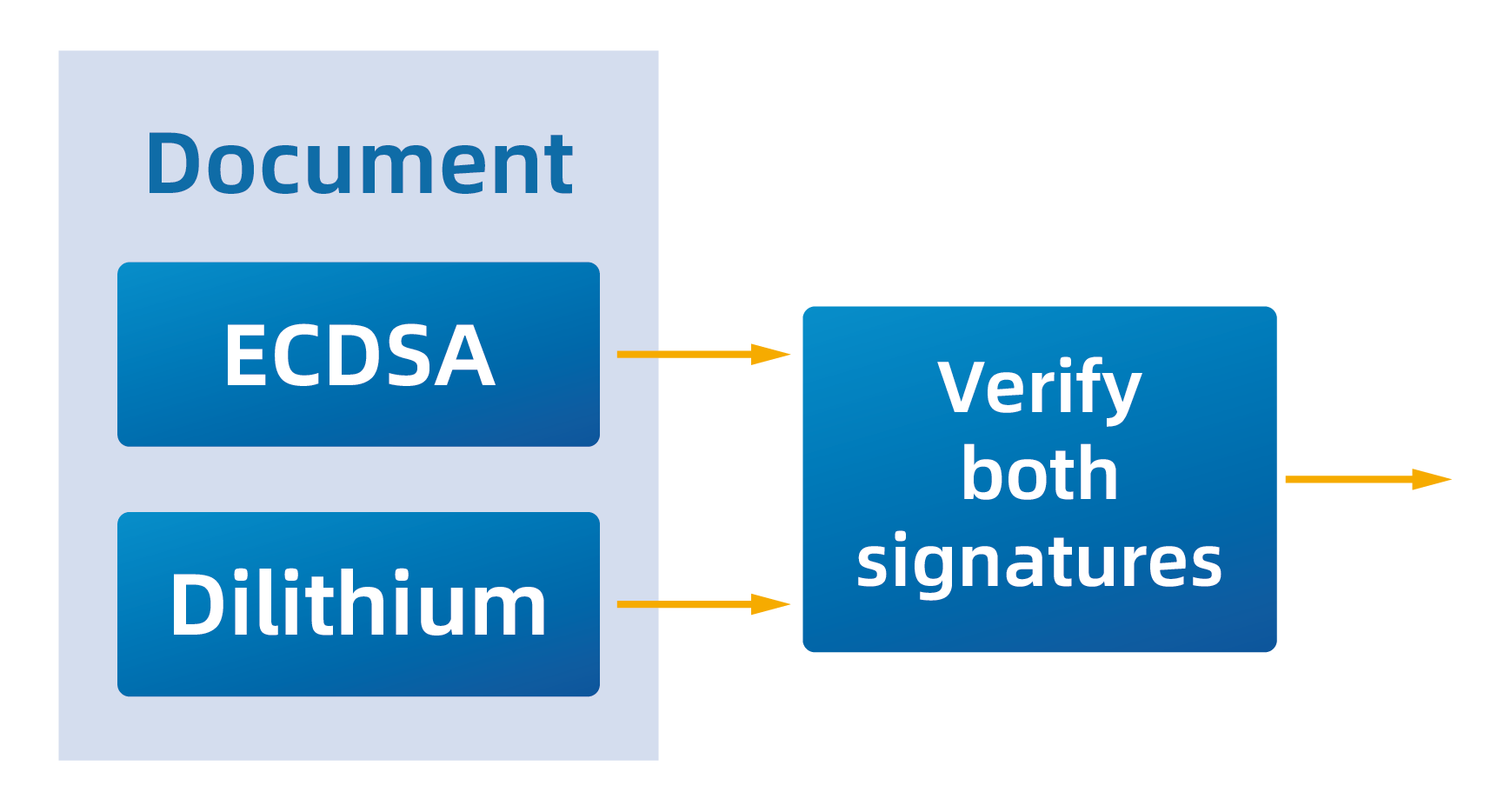

Assinaturas híbridas: Aplicação de algoritmos de assinatura clássicos (por exemplo, ECDSA) e algoritmos de assinatura PQC (por exemplo, Dilithium) para assinar a mesma mensagem.

Esses mecanismos são aplicáveis em TLS, VPNs, autenticação, assinatura de código, blockchain, segurança IoT e outras áreas. No atual período de transição da normalização, oferecem uma utilidade prática valiosa. As secções seguintes descrevem em pormenor a sua conceção e aplicação.

1. Combinação típica: Kyber + ECDH

O Kyber, baseado na criptografia em rede, foi selecionado como uma das primeiras normas PQC pelo NIST devido à sua forte resistência quântica. O ECDH, em contrapartida, é um método clássico de troca de chaves bem estabelecido e amplamente utilizado em protocolos como o TLS e a VPN.

Uma abordagem híbrida típica combina os dois algoritmos da seguinte forma:

Vantagens desta abordagem:

- Mesmo que os ataques quânticos comprometam o ECDH, o Kyber pode continuar a garantir a segurança;

- Se a Kyber for atacada antes de os computadores quânticos estarem disponíveis, a ECDH continua a ser uma solução de recurso;

- Em cenários com normas imaturas ou limitações de hardware, os esquemas híbridos oferecem uma solução prática de transição.

2. Apoio à normalização

O IETF propôs um projeto (draft-ietf-tls-hybrid-design-12) que suporta a troca de chaves híbrida para o TLS 1.3, permitindo a utilização simultânea de dois algoritmos de troca de chaves durante a fase de aperto de mão.

3. Análise do impacto do protocolo

A utilização combinada do Kyber e do ECDH introduz alterações mínimas no fluxo global do aperto de mão, mas são necessários ajustamentos nos pormenores do protocolo:

- Esta abordagem apenas suporta o acordo de chaves efémeras e não pode substituir os mecanismos de troca de chaves autenticadas;

- Maior dimensão dos dados do aperto de mão, o que pode afetar o desempenho em ligações de baixa largura de banda ou exigir alterações à fragmentação da camada de transporte;

- A lógica de derivação de chaves deve ser claramente definida para combinar de forma segura e consistente os resultados de ambos os algoritmos;

- Maior complexidade de implementação, especialmente para dispositivos limitados ou pilhas de protocolos leves.

1. Combinação típica: Dilithium + ECDSA

Nas assinaturas digitais híbridas, a abordagem típica consiste em gerar duas assinaturas sobre a mesma mensagem:

O destinatário deve verificar ambas as assinaturas para que a mensagem seja aceite.

2. Apoio à normalização

Ainda não existe um projeto formal da IETF para assinaturas híbridas, embora alguns grupos de trabalho tenham discutido certificados híbridos e formatos de assinatura multi-algoritmo. Algumas comunidades de código aberto já implementaram e testaram estruturas de assinatura híbrida.

3. Análise do impacto do protocolo

As assinaturas híbridas apresentam vários desafios importantes a nível do protocolo:

- Aumento do tamanho da assinatura, afectando a eficiência da transmissão, especialmente em aplicações de baixa largura de banda ou sensíveis ao tamanho;

- Formatos de certificado alargados, exigindo suporte para assinaturas duplas ou cadeias de certificados compostas (por exemplo, X.509, TLS);

- Lógica de verificação mais complexa, uma vez que os sistemas devem suportar a análise e validação de múltiplos tipos de algoritmos;

- Riscos de compatibilidade e interoperabilidade, devido a diferentes implementações de estruturas de assinatura ou de tratamento de certificados.

Benefícios:

- Segurança redundante: Maior resiliência no caso de um algoritmo ser comprometido;

- Facilidade de migração: Proporciona um caminho gradual para uma infraestrutura segura para o quantum;

- Implementação flexível: Permite a utilização selectiva de técnicas híbridas com base nos requisitos de nível de segurança.

Desafios:

- Complexidade do protocolo: o fluxo de handshake, a estrutura de assinatura e os certificados devem ser alargados;

- Maiores exigências de recursos, particularmente em ambientes incorporados ou móveis;

- Falta de implementações normalizadas: As abordagens de implementação variam consoante o sector;

- Viabilidade limitada a longo prazo: À medida que o PQC amadurece, os modelos híbridos podem ser gradualmente eliminados em favor da adoção total do PQC.

O modelo híbrido serve como uma ponte vital entre os criptossistemas clássicos de hoje e a infraestrutura segura quântica de amanhã. Para indústrias como a dos Cartões Inteligentes, Chips Seguros, Identidade Digital, IoT Industrial e Internet dos Veículos, a adoção precoce de esquemas híbridos não só aborda as ameaças quânticas emergentes, como também se alinha com a evolução dos requisitos de conformidade.

medida que os algoritmos PQC e os ecossistemas de hardware/software forem amadurecendo, os sistemas migrarão gradualmente para arquitecturas quânticas nativas seguras. Entretanto, as soluções híbridas continuam a ser a abordagem de transição mais prática e viável.

A Watchdata há muito que se dedica às tecnologias de segurança da informação, investindo ativamente na investigação da criptografia pós-quântica e na sua aplicação no mundo real. Estamos empenhados em fornecer soluções criptográficas seguras e prontas para o futuro para sectores como o financeiro, o governamental e a IoT.

Inglês

Inglês Francês

Francês Espanhol

Espanhol Português

Português 简体中文

简体中文