Com o rápido avanço da computação quântica, os algoritmos criptográficos tradicionais de chave pública, como o RSA e a criptografia de curva elíptica (ECC), estão a enfrentar potenciais ameaças à segurança. Para salvaguardar a infraestrutura de informação nacional crítica, o Instituto Nacional de Normas e Tecnologia dos EUA (NIST) lançou o Processo de Normalização da Criptografia Pós-Quantum (PQC) em 2016, com o objetivo de selecionar uma nova geração de normas de encriptação resistentes a ataques quânticos.

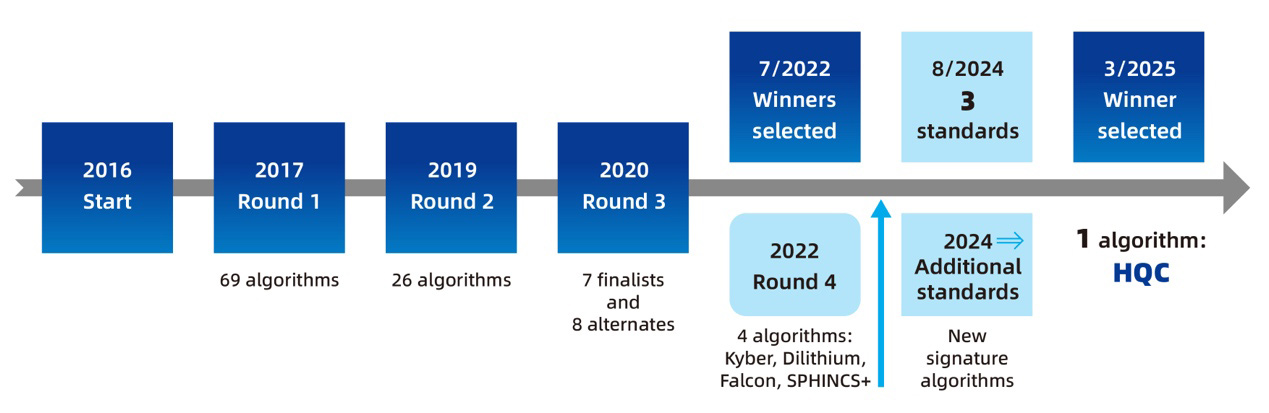

Figura 1: Cronograma do processo de padronização do PQC do NIST

Em 2022, o NIST selecionou o seu primeiro grupo de algoritmos normalizados, incluindo o mecanismo de encapsulamento de chaves baseado em treliça (KEM) Kyber, as assinaturas digitais baseadas em treliça Dilithium e Falcon e a assinatura sem estado baseada em hash SPHINCS+. O Kyber, o Dilithium e o SPHINCS+ foram incluídos, respetivamente, nas normas FIPS 203, 204 e 205, publicadas em agosto de 2024, com os nomes ML-KEM, ML-DSA e SLH-DSA.

Em março de 2025, o NIST publicou o seu relatório oficial NIST IR 8545: Status Report on the Fourth Round of the NIST Post-Quantum Cryptography Standardization Process, no qual outro KEM-HQC (Hamming Quasi-Cyclic) - foi selecionado como norma complementar ao Kyber, melhorando ainda mais a diversidade e a robustez do ecossistema criptográfico pós-quântico.

O relatório resume o processo de avaliação dos candidatos à quarta ronda do KEM, que teve início em 2022, e anuncia oficialmente a seleção do HQC, um KEM baseado em código, como a segunda norma para o KEM.

O NIST esclareceu que o objetivo da quarta ronda era selecionar um KEM com base num fundamento matemático distinto do Kyber (um algoritmo baseado em treliça), a fim de aumentar a diversidade criptográfica global e a resiliência do sistema para apoiar a cripto-agilidade. A ronda final de avaliação incluiu o HQC, o BIKE, o Classic McEliece e o SIKE. O SIKE foi eliminado em 2022 devido à prática de criptanálise.

Após uma análise exaustiva, o NIST escolheu o HQC como o novo candidato à normalização, prevendo-se a publicação de um projeto de norma no prazo de dois anos.

De acordo com o NIST IR 8545, a seleção do HQC baseou-se nos seguintes factores-chave

Segurança madura e estrutura transparente

A segurança do HQC baseia-se no pressuposto da descodificação do síndroma quase-cíclico (QCSD), um problema difícil bem estudado na teoria da codificação há mais de 50 anos. Não se baseia em quaisquer alçapões ocultos, tornando-o adequado para verificação formal e análise teórica.

Para alcançar a segurança IND-CCA2, deve ser garantida uma taxa de falha de descodificação (DFR) suficientemente baixa. O relatório observa que o HQC supera o BIKE neste aspeto, uma vez que a análise da DFR do BIKE permaneceu um problema em aberto durante a quarta ronda.

Tamanho e desempenho equilibrados

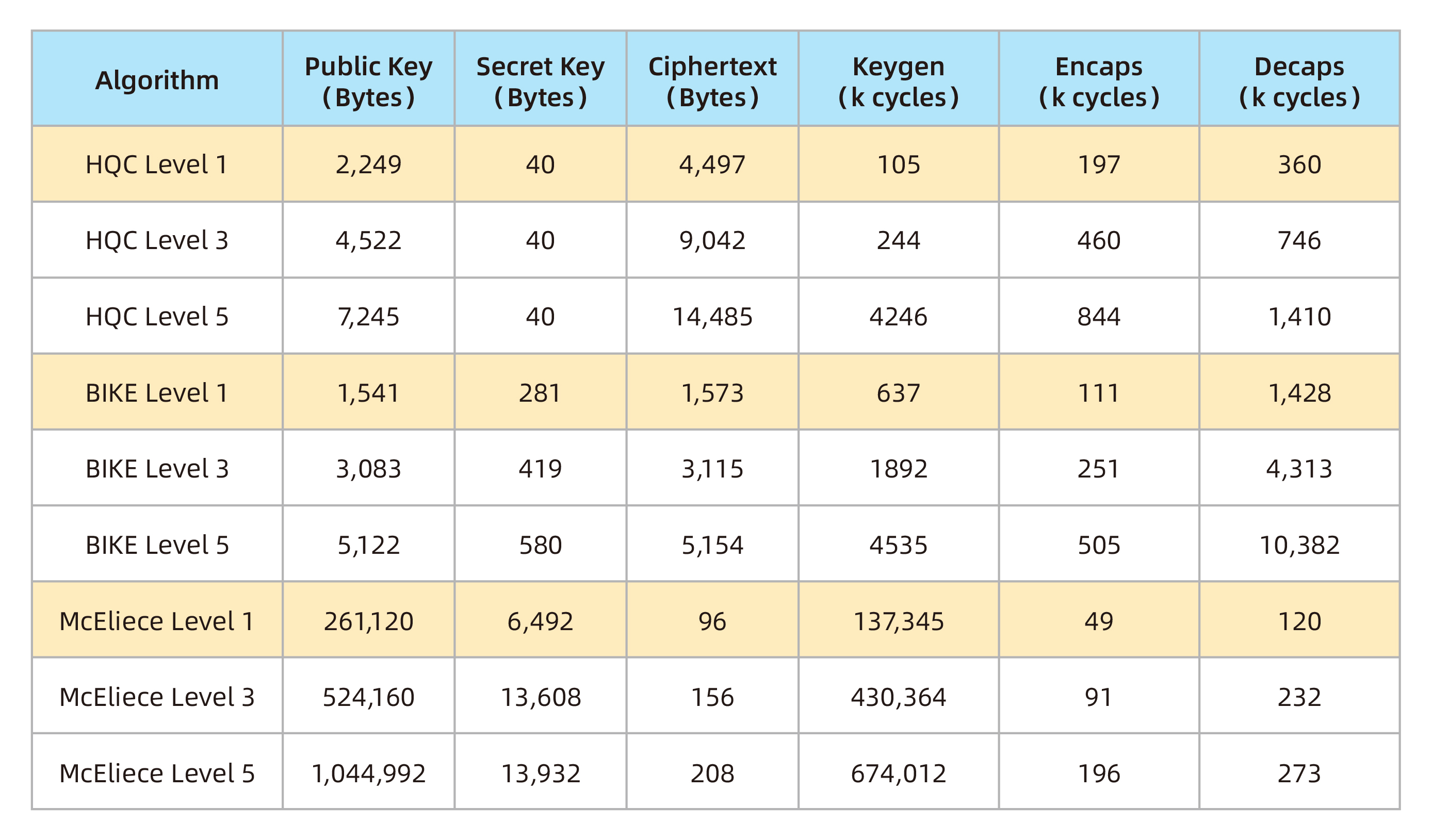

Graças à sua estrutura quase-cíclica, o HQC atinge tamanhos relativamente pequenos de chave pública e de texto cifrado, embora ainda visivelmente maiores do que os dos KEMs baseados em treliça. Especificamente, os tamanhos do texto cifrado e da chave pública do HQC são cerca de 2,9 e 1,5 vezes superiores aos do BIKE, respetivamente. Apesar da sua maior largura de banda, a geração de chaves e a descapsulação do HQC são significativamente mais rápidas do que as do BIKE, sendo a velocidade de encriptação cerca de metade da do BIKE.

Em contrapartida, embora o Classic McEliece forneça uma segurança sólida, as suas chaves de grandes dimensões limitam a sua praticabilidade em muitas implementações no mundo real.

Figura 2: Tamanho dos parâmetros e comparação do desempenho dos quatro algoritmos

Caraterísticas de implementação

Os autores da HQC indicaram duas patentes que poderiam ser potencialmente relevantes para a implementação da HQC. No entanto, o proprietário da patente comprometeu-se e concordou em conceder a qualquer parte interessada, a nível mundial, uma licença não exclusiva para efeitos de aplicação da norma, sem compensação e em termos e condições razoáveis que sejam comprovadamente isentos de qualquer discriminação injusta.

Além disso, embora o Classic McEliece apresente pequenos textos cifrados e um desempenho rápido de encapsulamento e desencapsulamento, o que o torna potencialmente adequado para casos de utilização em que a chave pública é transmitida apenas uma vez (por exemplo, VPNs ou encriptação de ficheiros), está atualmente a ser objeto de revisão da normalização ISO. A dupla normalização pelo NIST e pela ISO pode causar incompatibilidades. O NIST pode considerar a adoção da versão ISO se esta for finalizada no futuro.

O HQC é um mecanismo de encapsulamento de chaves baseado em código que aproveita as vantagens estruturais dos códigos quase-cíclicos. Não incorpora quaisquer alçapões dentro do código e tem uma redução de segurança diretamente para o problema QCSD, o que o torna um representante principal da criptografia baseada em código.

Tal como acontece com outros esquemas baseados em código, os ataques mais conhecidos contra o HQC baseiam-se na descodificação do conjunto de informações (ISD), que continua a ser o método conhecido mais eficaz até à data.

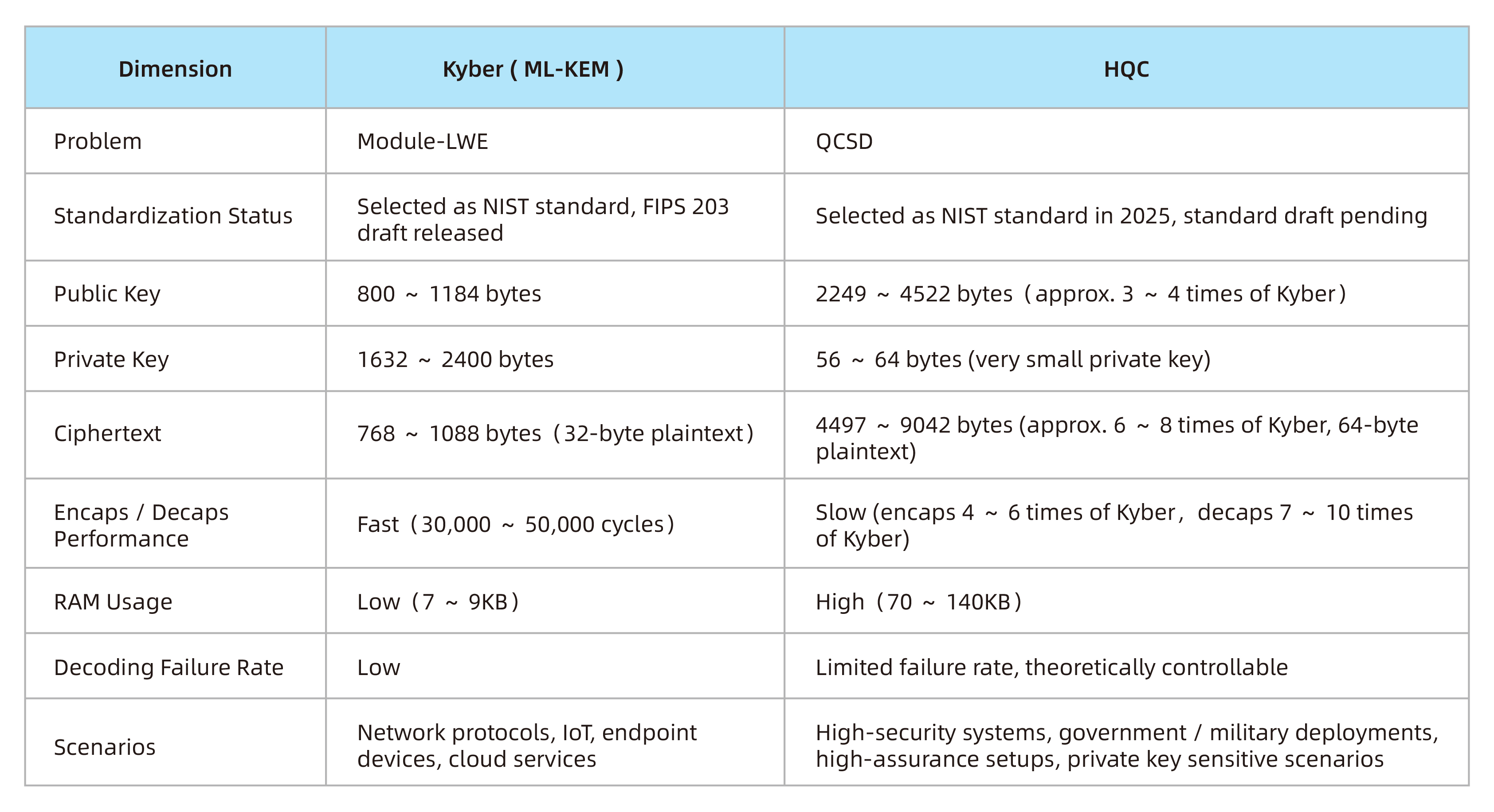

De acordo com o posicionamento oficial do NIST, a HQC não se destina a substituir a Kyber, mas a servir como uma solução complementar. A Kyber continua a ser o KEM principal, de alto desempenho e amplamente compatível, enquanto a HQC oferece uma base de segurança alternativa.

Avaliámos os dois algoritmos suaves no Nível 1 e no Nível 3 no nosso ambiente de teste. A figura seguinte resume os resultados:

Figura 3: Comparação entre Kyber e HQC

A inclusão do HQC reflecte a ênfase do NIST na diversificação dos fundamentos matemáticos das normas criptográficas pós-quânticas. Embora o Kyber continue a ser o principal alvo de implantação, o HQC oferece um caminho alternativo que é particularmente adequado para ambientes de alta segurança ou sensíveis à chave privada.

O projeto de norma do HQC está atualmente em desenvolvimento e espera-se que seja lançado nos próximos dois anos. O NIST também anunciou planos para realizar uma nova conferência de criptografia pós-quântica em setembro de 2025 para promover ainda mais a normalização de assinaturas digitais e outros esquemas.

Com mais de 30 anos de profunda experiência no sector da segurança da informação, como especialistas do sector, compreendemos profundamente a importância das normas e regulamentos para o desenvolvimento do sector.

A Watchdata continuará a monitorizar o progresso dos esforços de normalização do PQC do NIST e a procurar proactivamente oportunidades de implementação prática em aplicações seguras.

Inglês

Inglês Francês

Francês Espanhol

Espanhol Português

Português 简体中文

简体中文