En 1994, Peter Shor diseñó un algoritmo que puede resolver el Problema de Factorización de Enteros y el Problema de Logaritmos Discretos en tiempo polinómico utilizando un ordenador cuántico, lo que supone una tremenda amenaza para el mundo de los sistemas clásicos de clave pública como RSA y ECC. Afortunadamente, los ordenadores cuánticos aún no habían aparecido por aquel entonces. Sin embargo, con el desarrollo de la tecnología cuántica, esta amenaza está cada vez más cerca. En 2016, el NIST inició una convocatoria de propuestas de normas PQC(criptografía post-cuántica) para resistir la amenaza de la cuántica. FALCON es un algoritmo de firma presentado al PQC del NIST. En 2022, el NIST anunció cuatro candidatos PQC para su estandarización, y FALCON es uno de ellos. Según ha declarado el NIST, FALCON se estandarizará ya que puede haber casos de uso para los que las firmas Dilithium (otro algoritmo de firma PQC que ha sido estandarizado por el NIST) sean demasiado grandes. Según el NIST, la edición preliminar de la norma FALCON se publicará a finales de 2024, y la edición definitiva estará disponible en 2025.

W¿Qué es FALCON?

FALCON son las siglas de "fast Fourier lattice-based compact signatures over NTRU". Se trata de un algoritmo de firma digital resistente al quantum. Se utiliza para detectar modificaciones no autorizadas de datos y autenticar la identidad del firmante. Las firmas generadas por FALCON pueden servir como prueba de que el firmante declarado firmó efectivamente el documento. Esta propiedad se conoce como "no repudio", lo que significa que el firmante no puede negar posteriormente haberlo firmado.

¿Cómo funciona FALCON??

FALCON es una instanciación del marco teórico descrito por Gentry, Peikert y Vaikuntanathan para construir esquemas de firma basados en retículas de hash-and-sign. Este marco requiere dos ingredientes: una clase de celosías criptográficas y un muestreador de puertas trampa. El esquema de firma FALCON utiliza celosías NTRU y muestreo rápido de Fourier. En pocas palabras, el esquema de firma FALCON puede describirse como sigue:

FALCON = marco GPV + celosías NTRU + muestreo rápido de Fourier

W¿Qué hace bien FALCON?

En comparación con otros algoritmos de firma PQC, FALCON se caracteriza por su compacidad, flexibilidad y rapidez de verificación.

En primer lugar, el principal principio de diseño de FALCON es la compacidad, que minimiza la suma del tamaño de la clave pública y el tamaño de la firma. De hecho, en el nivel I de seguridad, la longitud de la clave pública de FALCON es de 897 bytes, que es más corta que la de Dilithium en 415 bytes. Y la longitud de la firma de FALCON es de 666 bytes, que es más corta que la de Dilithium en 1754 bytes.

Además, FALCON es flexible. Por un lado, puede convertirse en un esquema IBE (cifrado basado en la identidad), cuyo rendimiento es varios órdenes de magnitud más rápido que los IBE basados en el emparejamiento. Por otro lado, FALCON también puede convertirse en un esquema de firma en anillo.

Por último, pero no menos importante, el rendimiento de FALCON en la verificación de firmas es bueno, más rápido que Dilithium.

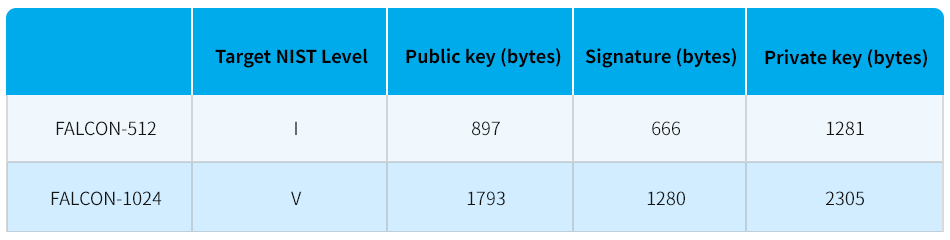

Parámetros de FALCON

FALCON especifica dos conjuntos de parámetros que abordan los niveles de seguridad I y V definidos por el NIST, según la siguiente tabla:

¿Dónde puede FALCON ¿se utilizará?

FALCON se ha integrado en muchas bibliotecas de criptografía de software, como OQS(abreviatura de Open Quantum Safe), que es un proyecto cuyo objetivo es apoyar la transición a la criptografía resistente a la cuántica, y se ha integrado en la biblioteca OpenSSL, ampliamente utilizada. Gracias a su flexibilidad, FALCON puede utilizarse en los siguientes casos:

Acerca de WATCHDATA

Casualmente, el mismo año en que Peter Shor diseñó el algoritmo de Shor, 1994, se fundó Watchdata. La empresa comenzó a desarrollar soluciones de seguridad de la información basadas en criptosistemas de clave pública. Aprovechando su experiencia en algoritmos criptográficos, seguridad digital y sistemas operativos de chips seguros, las soluciones de productos de Watchdata proporcionan autenticación de identidad y seguridad en las transacciones para miles de millones de usuarios en todo el mundo. Seguimos de cerca el desarrollo de los algoritmos criptográficos post-cuánticos, planificamos activamente el futuro y vigilamos de cerca las tendencias estándar de investigación y desarrollo. Esto garantiza que nuestros futuros diseños de productos puedan hacer frente a los retos de seguridad de la era de la computación cuántica, proporcionando a los clientes un soporte de vanguardia para algoritmos resistentes a la cuántica con el fin de construir un sólido sistema de protección de la seguridad digital.

Inglés

Inglés Français

Français English

English Português

Português 简体中文

简体中文