Con el rápido desarrollo de la tecnología de computación cuántica, el campo de la criptografía tradicional se enfrenta a retos sin precedentes. Los algoritmos criptográficos de clave pública que antes creíamos impenetrables, como RSA y ECC, han demostrado ser vulnerables a los ordenadores cuánticos. Por ello, la investigación de algoritmos criptográficos capaces de resistir los ataques cuánticos (Post-Quantum Cryptography, PQC) se ha convertido en algo fundamental para las industrias que requieren una seguridad extremadamente alta. En este campo, el algoritmo Kyber, que destaca por su diseño basado en la teoría de celosía, ha sido recomendado por el Instituto Nacional de Normas y Tecnología (NIST) como un algoritmo KEM(Key Encapsulation Mechanism) postcuántico eficaz diseñado para resistir los ataques de los ordenadores cuánticos.

¿Qué es el concurso PQC del NIST?

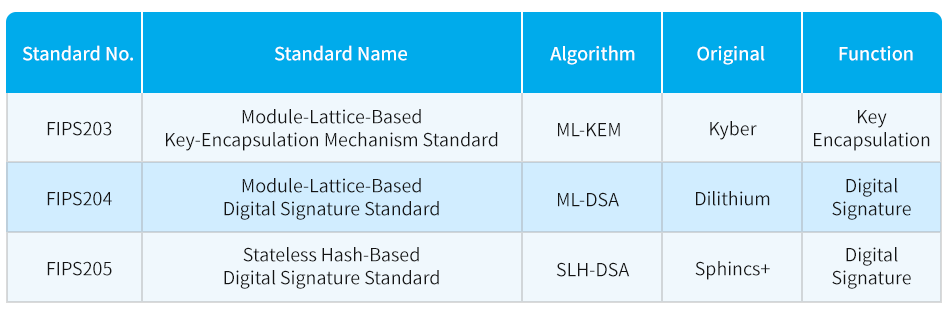

El concurso Post-Quantum Cryptography (PQC), iniciado por el Instituto Nacional de Estándares y Tecnología (NIST), tiene como objetivo identificar estándares criptográficos que puedan resistir ataques de computación cuántica en el futuro. Este concurso comenzó en 2016 y, tras años de evaluación, se seleccionaron cuatro algoritmos por sus capacidades de resistencia cuántica, lo que garantiza que la seguridad de la información seguirá siendo eficaz en la era cuántica. El 13 de agosto de 2024, el NIST anunció los tres estándares PQC siguientes:

Se espera que el proyecto de norma para el cuarto algoritmo, FALCON, se publique a finales de 2024 y reciba la aprobación definitiva en 2025.

¿Qué es el algoritmo Kyber?

Kyber es un algoritmo criptográfico poscuántico basado en celosías que se utiliza principalmente para el mecanismo de encapsulación de claves (KEM), que genera e intercambia claves simétricas de forma segura. Es adecuado para escenarios como el acuerdo de claves en la comunicación cifrada, garantizando la seguridad de la transmisión de datos incluso en presencia de ordenadores cuánticos.

¿Por qué es tan importante Kyber?

Los ordenadores cuánticos poseen potentes capacidades computacionales que pueden romper rápidamente los actuales algoritmos de cifrado asimétrico, como RSA, ECDSA y SM2. Kyber, al utilizar el complejo problema del Aprendizaje con Errores (LWE), proporciona una protección de datos segura en la era cuántica y es actualmente el único algoritmo de encapsulación de claves estandarizado.

¿Cómo funciona el algoritmo Kyber?

Kyber se basa en el problema del Aprendizaje Modular con Errores (MLWE), que implementa la encapsulación de claves. Esto permite a dos partes establecer una clave compartida a través de un canal público. La clave compartida establecida de forma segura a través de Kyber puede entonces combinarse con algoritmos de cifrado simétricos para realizar funciones de cifrado y descifrado en una comunicación segura.

¿Cuáles son las ventajas del algoritmo Kyber?

Kyber garantiza la seguridad de los datos incluso en la era de la computación cuántica.

En comparación con otros algoritmos post-cuánticos, Kyber obtiene buenos resultados en la generación de claves,

cifrado y descifrado, lo que lo hace adecuado para aplicaciones prácticas.

Kyber ha sido estandarizado por el NIST y se está adoptando en todo el mundo.

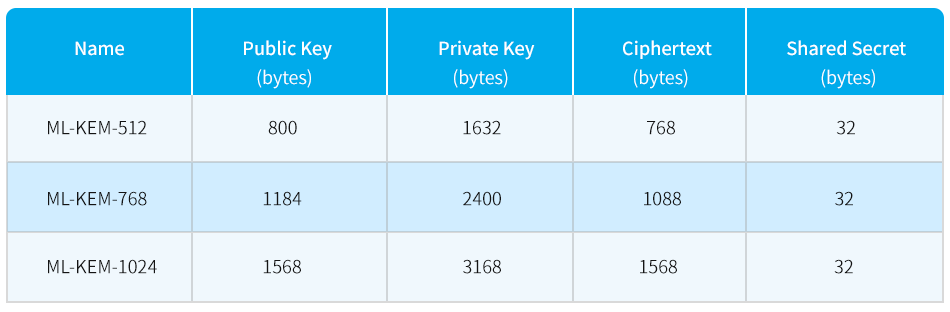

¿Cuáles son los tamaños de los parámetros del algoritmo Kyber?

En comparación con los algoritmos tradicionales de cifrado asimétrico, Kyber utiliza parámetros más amplios. El algoritmo Kyber estandarizado tiene tres conjuntos de parámetros: ML-KEM-512, ML-KEM-768 y ML-KEM-1024, correspondientes a los niveles de seguridad 1, 3 y 5, respectivamente. A continuación se muestran los tamaños de las claves pública y privada y de los textos cifrados para estos conjuntos de parámetros. Aunque los tamaños de parámetros más grandes pueden imponer cierta carga al sistema, proporcionan las garantías de seguridad necesarias en la era de la computación cuántica.

Kyber es un paso fundamental hacia la era post-cuántica. A medida que la tecnología se estandarice y generalice, Kyber se convertirá en un componente clave de la infraestructura de seguridad mundial en el futuro.

Watchdata, con tres décadas de especialización en seguridad de datos, ofrece soluciones de seguridad integrales basadas en nuestra amplia experiencia en algoritmos criptográficos, protección de seguridad digital y tecnologías de sistemas operativos de chip seguros. Nuestra cartera de productos abarca funciones básicas como la autenticación, la gestión de claves, el almacenamiento seguro y el cifrado de datos, abordando plenamente los requisitos de seguridad en diversos escenarios, como la conectividad, el pago, las identidades y las infraestructuras digitales. Mientras nos preparamos para el futuro, nuestra estrategia de diseño de productos tiene muy en cuenta los retos de seguridad que plantea la era de la computación cuántica. Nos comprometemos a ofrecer un soporte avanzado de algoritmos de criptografía postcuántica para ayudar a construir un sólido sistema de protección de la seguridad digital para nuestros clientes.

Inglés

Inglés Français

Français English

English Português

Português 简体中文

简体中文