A medida que la informática cuántica avanza con rapidez, los sistemas criptográficos tradicionales de clave pública se enfrentan a amenazas sin precedentes. Algoritmos clásicos como RSA y ECC dejarán de ser seguros frente a los ordenadores cuánticos, lo que reconfigurará el panorama mundial de la seguridad de la información.

La criptografía poscuántica (PQC) ha surgido como respuesta y avanza constantemente hacia la normalización y el despliegue práctico. Sin embargo, antes de realizar la transición completa a la PQC, sigue existiendo un reto clave: cómo lograr una migración segura y sin problemas. Aquí es donde entran en juego los modelos híbridos, que proporcionan una protección multicapa combinando algoritmos clásicos y postcuánticos, y se están convirtiendo en una estrategia ampliamente explorada durante esta fase de transición.

Un modelo híbrido es un mecanismo de seguridad transitorio que introduce algoritmos post-cuánticos junto a los clásicos, sin alterar drásticamente las estructuras de comunicación existentes. Permite mejorar gradualmente la resistencia cuántica.

Los mecanismos híbridos típicos se dividen en dos categorías principales, que corresponden a las funciones básicas de la criptografía de clave pública:

Intercambio de claves híbrido: Ejecución simultánea de protocolos de intercambio de claves clásicos (por ejemplo, ECDH) y mecanismos de encapsulación de claves post-cuánticos (por ejemplo, Kyber);

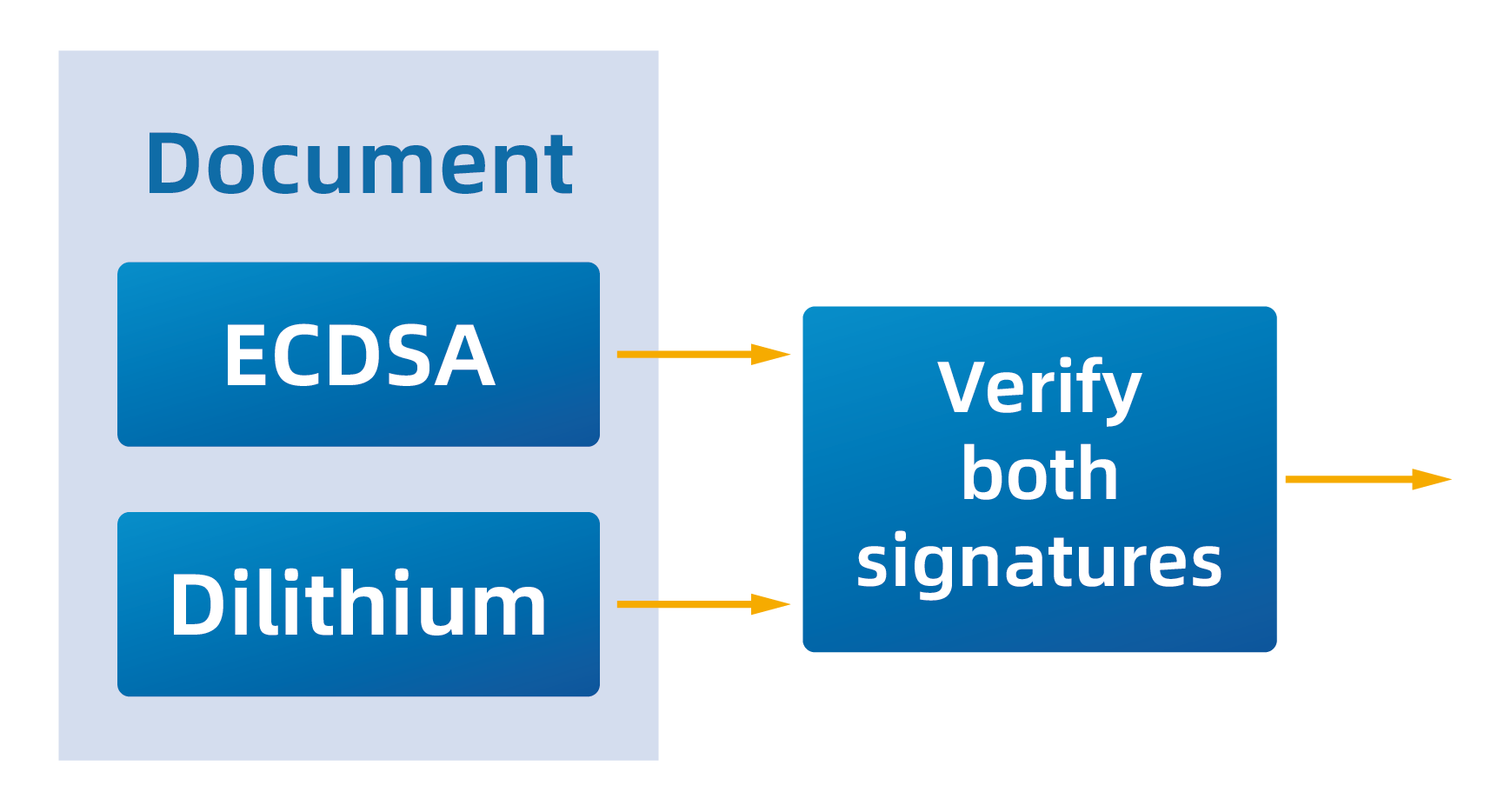

Firmas híbridas: Aplicación de algoritmos de firma clásicos (por ejemplo, ECDSA) y algoritmos de firma PQC (por ejemplo, Dilithium) para firmar el mismo mensaje.

Estos mecanismos son aplicables en TLS, VPN, autenticación, firma de código, blockchain, seguridad IoT y otras áreas. En el actual periodo de transición de la normalización, ofrecen una valiosa utilidad práctica. Las siguientes secciones detallarán su diseño y aplicación.

1. Combinación típica: Kyber + ECDH

Kyber, basado en la criptografía lattice, ha sido seleccionado como uno de los primeros estándares PQC por el NIST por su fuerte resistencia cuántica. ECDH, en cambio, es un método clásico de intercambio de claves bien establecido y ampliamente utilizado en protocolos como TLS y VPN.

Un enfoque híbrido típico combina ambos algoritmos de la siguiente manera:

Ventajas de este enfoque:

- Incluso si los ataques cuánticos comprometen ECDH, Kyber todavía puede proporcionar seguridad;

- Si Kyber es atacado antes de que los ordenadores cuánticos estén disponibles, ECDH sigue siendo una alternativa;

- En escenarios con estándares inmaduros o limitaciones de hardware, los esquemas híbridos ofrecen una solución práctica de transición.

2. Apoyo a la normalización

El IETF ha propuesto un borrador (draft-ietf-tls-hybrid-design-12) que soporta el intercambio híbrido de claves para TLS 1.3, permitiendo el uso simultáneo de dos algoritmos de intercambio de claves durante la fase de handshake.

3. Análisis del impacto del protocolo

El uso combinado de Kyber y ECDH introduce cambios mínimos en el flujo general de handshake, pero es necesario realizar ajustes en los detalles del protocolo:

- Este enfoque sólo admite el acuerdo de claves efímeras y no puede sustituir a los mecanismos de intercambio de claves autenticadas;

- Mayor tamaño de los datos handshake, lo que puede afectar al rendimiento en enlaces con poco ancho de banda o requerir cambios en la fragmentación de la capa de transporte;

- La lógica de derivación de claves debe estar claramente definida para combinar de forma segura y coherente los resultados de ambos algoritmos;

- Mayor complejidad de implementación, especialmente en el caso de dispositivos limitados o pilas de protocolos ligeras.

1. Combinación típica: Dilithium + ECDSA

En las firmas digitales híbridas, el enfoque típico consiste en generar dos firmas sobre el mismo mensaje:

El destinatario debe verificar ambas firmas para que el mensaje sea aceptado.

2. Apoyo a la normalización

Aún no existe un borrador formal del IETF para las firmas híbridas, aunque algunos grupos de trabajo han debatido sobre certificados híbridos y formatos de firma multialgoritmo. Algunas comunidades de código abierto ya han implantado y probado estructuras de firma híbridas.

3. Análisis del impacto del protocolo

Las firmas híbridas plantean varios retos clave a nivel de protocolo:

- Aumento del tamaño de la firma, lo que afecta a la eficacia de la transmisión, especialmente en aplicaciones con poco ancho de banda o sensibles al tamaño;

- Formatos de certificado ampliados, que requieren compatibilidad con firmas dobles o cadenas de certificados compuestas (por ejemplo, X.509, TLS);

- Lógica de verificación más compleja, ya que los sistemas deben soportar el análisis sintáctico y la validación de múltiples tipos de algoritmos;

- Riesgos de compatibilidad e interoperabilidad, debidos a diferentes implementaciones de estructuras de firma o gestión de certificados.

Ventajas:

- Seguridad redundante: Mayor resistencia en caso de que un algoritmo se vea comprometido;

- Favorable a la migración: Proporciona un camino gradual hacia una infraestructura segura para el quantum;

- Despliegue flexible: Permite el uso selectivo de técnicas híbridas en función de los requisitos de nivel de seguridad.

Desafíos:

- Complejidad del protocolo: hay que ampliar el flujo del apretón de manos, la estructura de firmas y los certificados;

- Aumento de la demanda de recursos, sobre todo en entornos integrados o móviles;

- Falta de implantaciones normalizadas: Los enfoques de implantación varían según el sector;

- Viabilidad limitada a largo plazo: A medida que el PQC madura, los modelos híbridos pueden ir desapareciendo en favor de la adopción total del PQC.

El modelo híbrido sirve de puente vital entre los criptosistemas clásicos actuales y la infraestructura de seguridad cuántica del mañana. Para sectores como el de las tarjetas inteligentes, los chips seguros, la identidad digital, el IoT industrial y el Internet de los vehículos, la adopción temprana de esquemas híbridos no solo aborda las amenazas cuánticas emergentes, sino que también se alinea con los cambiantes requisitos de conformidad.

A medida que maduren los algoritmos PQC y los ecosistemas hardware/software, los sistemas migrarán gradualmente hacia arquitecturas nativas de seguridad cuántica. Mientras tanto, las soluciones híbridas siguen siendo el enfoque de transición más práctico y viable.

Watchdata lleva mucho tiempo dedicada a las tecnologías de seguridad de la información, invirtiendo activamente en la investigación de la criptografía poscuántica y su aplicación en el mundo real. Nos comprometemos a ofrecer soluciones criptográficas seguras y preparadas para el futuro en sectores como las finanzas, la administración pública y el IoT.

Inglés

Inglés Français

Français English

English Português

Português 简体中文

简体中文